Kuinka nykyaikainen verkkopankkihuijaus toimii ja miten siltä voi suojautua?

Verkko- ja mobiilipankeissa tapahtuvat petokset nousevat aika ajoin uutisiin ja herättävät huolta ihmisissä. Pankkien edunvalvontaelimen, Finanssiala ry:n, mukaan erilaisilla digitaalisilla huijauksilla suomalaisilta vietiin vuonna 2022 32,4 miljoonaa euroa, josta kaikkein suurin osuus koostui tietojen kalasteluun pohjautuvista verkkopankkipetoksista. Näiden aiheuttamat menetykset olivat noin 10 miljoonaa euroa. Tässä artikkelissa valotan, miten tyypillinen petos toimii ja miten siltä voi suojautua. Katsotaan asiaa ensin rikollisen näkökulmasta edeten lopuksi vahinkojen selvittelyyn ja suojaaviin toimenpiteisiin.

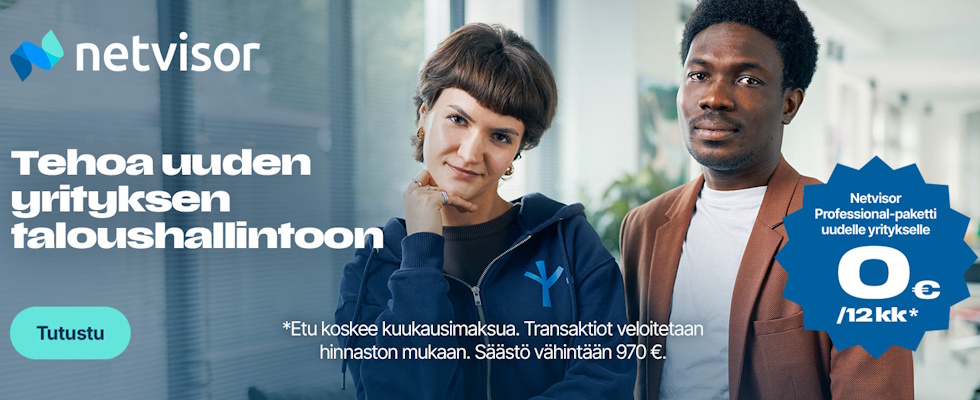

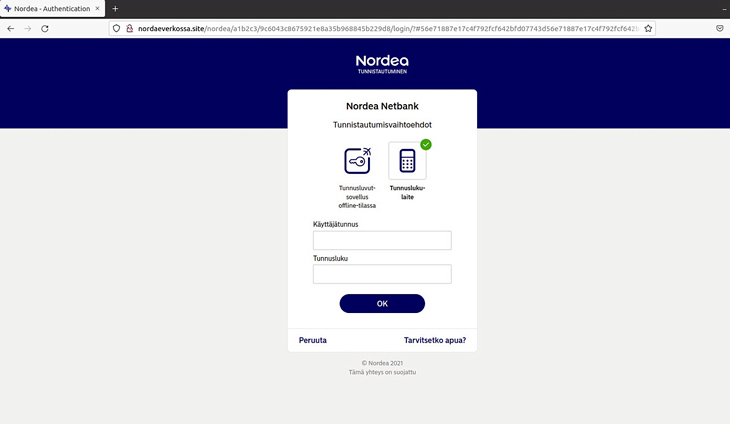

Kuva 1: Pankkitunnuksia kalasteleva sivu. (Lähde Kyberturvallisuuskeskus. Nordealla ei ole mitään tekemistä sivuston kanssa.)

Rikollisen pelikirjan ensimmäinen askel on luoda tietoja kalasteleva sivu

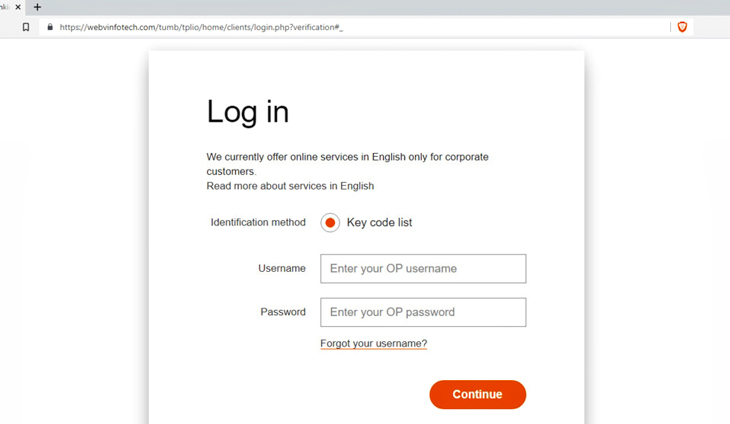

Tietojenkalastelusivu on usein kopio pankin kirjautumissivusta. Sitä on hankala erottaa oikeasta sivusta, etenkin jos palvelua käyttää mobiililaitteen selaimen kautta, koska ruutu on yksinkertaisesti pienempi, jolloin pielessä olevien yksityiskohtien havaitseminen on hankalampaa. Selkein tapa tunnistaa pankin sivua imitoiva huijaussivu on katsoa selaimen osoiteriviä. Esimerkkikuvissa huijaussivujen osoitteet ovat ”nordeaverkossa.site” (Kuva 1) ja ”webvinfotec.com” (Kuva 2).

Kuva 2: Pankkitunnuksia kalasteleva sivu. (Lähde Kyberturvallisuuskeskus. Osuuspankilla ei ole mitään tekemistä sivuston kanssa.)

Huijaussivusto voi myös olla jollain muulla teemalla tehty, käytetäänhän verkkopankkitunnuksia moneen muuhun palveluun tunnistautumisessa. Huijarit ovat käyttäneet esimerkiksi Suomi.fi- ja OmaVero-portaalien kopioita tunnuksien kalastelussa. Normaalilta kuluttajalta ei voi tietenkään edellyttää, että hän tietäisi, miltä kaikki mahdolliset pankkitunnuksia hyödyntävät sivustot näyttävät.

Huijaussivustojen perustaminen on valitettavasti helppoa ja halpaa. Rikolliset pystyvät perustamaan sivustoja käytännössä rajattomasti. Pankit ja viranomaiset käyvätkin eräänlaista kissa-hiirileikkiä, jossa havaittuja sivuja suljetaan esimerkiksi Kyberturvallisuuskeskuksen pyynnöstä ja rikolliset avaavat uusia. Jos saat itse huijausviestin, suosittelen raportoimaan sivun pankillesi.

Seuraava askel on saada potentiaaliset uhrit vierailemaan tietoja kalastelevalla sivulla

Lähtökohtaisesti kukaan ei aivan sattumanvaraisesti päädy pankkitunnuksia kalastelevalle sivulle, vaan rikollisten pitää nähdä vaivaa saadakseen uhreja navigoimaan sivuille. Tässä rikolliset käyttävät pääsääntöisesti kahta eri mekanismia:

Ensimmäinen on hakukoneiden, kuten Google tai Bing, manipulointi siten, että hakemalla verkkopankin osoitetta hakukoneella ensimmäiseksi hakutulokseksi tulee tietojenkalastelusivu eikä pankin oikea sivu. Klikkaamalla linkkiä uhri kuvittelee menevänsä omaan verkkopankkiinsa mutta päätykin valesivulle.

Hakukoneyhtiöt eivät tietysti tällaista toimintaa suvaitse ja pyrkivät parhaansa mukaan estämään tällaisia manipulointeja, mutta valitettavasti mikään estomekanismi ei ole täydellinen. Tämän takia pankit neuvovat menemään verkkopankkiin kirjoittamalla pankin osoite selaimen osoiteriville (esimerkiksi www.pankki.fi) tai käyttämään mobiilipankkisovellusta eikä hakukoneen tuloksien kautta.

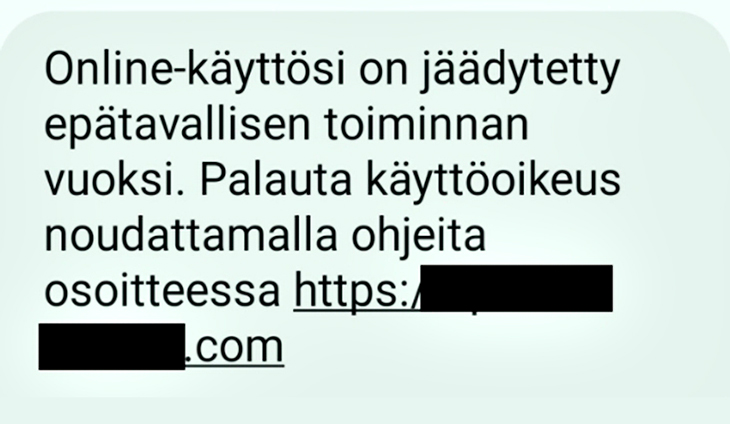

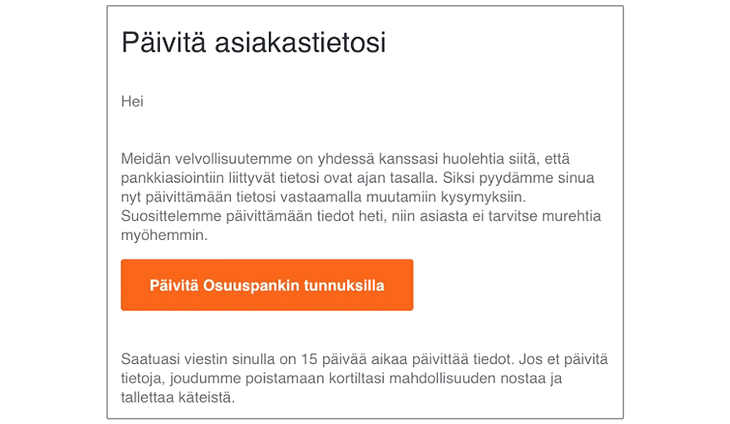

Toinen, yleisempi tapa, on lähettää potentiaaliselle uhrijoukolle joko massasähköposteja tai tekstiviestejä. Viesteissä esiinnytään pankkina tai viranomaisena, kuten poliisina, ja manipuloidaan uhria uskomaan, että viestissä annettuja toimintaohjeita on noudatettava mitä pikimmiten tai sattuu iso vahinko, kuten asiakkuuden irtisanominen tai verkkopankin lukittuminen (Kuva 3, Kuva 4). Tarkoituksena on saada kiihtynyt uhri painamaan viestissä olevaa linkkiä, jonka kautta päätyy tietojenkalastelusivulle.

Tyypillisiä teemoja ovat:

Väite pankin sopimusehtojen muutoksesta, joihin on reagoitava tai tili menee lukkoon.

Väite tilillä havaitusta poikkeavasta maksusta joko poliisin tai pankin edustajana.

Etenkin tekstiviestien osalta huijauksien tehoa lisää huijausviestin näkyminen puhelimessa samassa viestiketjussa kuin pankin oikeat viestit, jolloin on helppo erehtyä luulemaan viestiä pankista tulleeksi. Valitettavasti teleoperaattorit tai puhelinvalmistajat eivät aukottomasti kykene estämään huijausviestien näkymistä osana oikeaa viestiketjua. Liikenne- ja viestintävirasto Traficom on antanut marraskuussa määräyksen, jolla huijausviestien lähettämistä toisen nimissä pyritään hankaloittamaan.

Tekstiviestien käyttöön liittyy myös muita rikollisten toimintaa tukevia elementtejä. Sähköposteja ei lueta jatkuvasti, kun taas tekstiviesteihin reagoidaan yleensä nopeammin. Tämä mahdollistaa huijaustekstiviestien lähettämisen esimerkiksi ilta-aikaan tai viikonloppuisin, jolloin pankeissa ja poliisilla on vähemmän henkilökuntaa töissä.

Tekstiviesteillä rikollinen voi myös kohdentaa viestintää tarkemmin haluttuun kohderyhmään esimerkiksi ostamalla puhelinnumerotietoja täysin laillisista tietopalveluista. Eräät huijarit toimivat niin, että he lähestyivät aina vuorollaan tietyn postinumeroalueen tietyllä alkukirjaimella alkavia naisia. Toiset huijarit valikoivat puhelinnumeroista henkilöitä, joiden nimet kuulostivat vanhoilta, aikomuksenaan huijata nimenomaisesti vanhuksia.

On selvää, että valtaosa huijausviestien vastaanottajista tunnistaa ne huijauksiksi. Rikolliselle kuitenkin riittää kannattavaan toimintaan, jos tuhansien viestien vastaanottajien joukosta löytyy yksikin, joka haksahtaa.

Rikollisen kolmas askel on pankkitunnuksien anastus ja identiteetin haltuunotto

Kun rikollinen on saanut pahaa-aavistamattoman uhrinsa kalastelusivulle, rikollinen pyrkii kysymään uhrilta minkä pankin asiakas tämä on, keräämään uhrilta pankkitunnusten käyttäjätunnuksen, salasanan, mahdollisen kertakäyttöisen tunnusluvun ja/tai uuden mobiilisovelluksen aktivointikoodin.

Rikolliset ovat tutkineet tarkkaan eri pankkien sivujen ulkoasun ja tunnistautumisprosessin, jotta he osaavat kysyä oikeita asioita oikeilla termeillä, riippuen siitä minkä pankin asiakas uhri on. Kalastelusivua valvotaan aktiivisesti niin, että uhrille osataan esittää lisäkysymyksiä. Käyttäjätunnuksen ja salasanan lisäksi rikollinen tarvitsee uhrilta joko salasanalistan vaihtuvan tunnusluvun tai vahvistuksen mobiilisovelluksella.

Saatuaan uhrilta huijaussivustolla käyttäjätunnuksen ja salasanan rikollinen käy katsomassa uhrin tunnuksilla aidolta verkkopankin kirjautumissivulta, mitä vaihtuvaa tunnuslukua oikea pankki pyytää. Sitten rikollinen pyytää tätä tunnuslukua uhrilta huijaussivustolla. Saatuaan tunnusluvun uhrilta, rikollinen syöttää sen saman tien aitoon verkkopankkiin ja pääsee sisälle verkkopankissa.

Mobiilisovellusta käytettäessä rikollinen puolestaan pyrkii saamaan käyttäjän vahvistamaan sisäänkirjautumisen mobiilisovelluksella. Rikollinen käy syöttämässä huijaussivuston avulla hankkimansa uhrin käyttäjätunnuksen aitoon verkkopankkiin, jolloin uhri saattaa haksahtaa vahvistamaan kirjautumisen mobiilisovelluksella. Tämän vuoksi pankit ovat lisänneet mobiilivahvistamiseen ruudulla näkyvän tunnuksen. Käyttäjän kannattaakin aina tarkastaa, että mobiilisovelluksessa näkyvä tunnus on sama kuin pankin kirjautumissivulla näkyvä.

Päästyään verkkopankkiin rikollinen pyrkii joko tekemään yksittäisen luvattoman maksun tai valitettavan monessa tapauksessa käynnistämään uuden mobiilipankin tai mobiilitunnistusvälineen rekisteröinnin. Rikollinen hyödyntää etenkin tilannetta, jossa uhri ei ole välttämättä käyttänyt ikinä mobiilipankkia, eikä näin ollen ymmärrä mitä on tapahtumassa. Pankit taas pyrkivät estämään mobiilitunnistusvälineiden ja -pankkien luvattomia rekisteröintejä lähettämällä asiakkaalle esimerkiksi tällaisen tekstiviestin:

”Hei! Verkkopankkitunnuksillasi ollaan ottamassa käyttöön (pankin mobiilisovellus) -sovellusta uudessa laitteessa. Jos olet itse ottamassa käyttöön (pankin mobiilisovellusta), anna vahvistuskoodi 2682 laitteessasi olevaan (pankin mobiilisovellukseen). Älä anna tätä koodia milloinkaan verkkosivulle. Jos epäilet huijausta, ota yhteyttä (Pankkiin). Terveisin, (Pankki)”

Tämä on ote Vakuutus- ja rahoitusneuvonnan ratkaisusuosituksesta. Viestissä kerrotaan uhrin puhelimeen menevällä mobiilipankin aktivoinnista ja annetaan PIN-koodi, jota ilman aktivointi ei onnistu.

Jos uhri ei ymmärrä, mitä on tekemässä, hän syöttää aktivointikoodin tietojen kalastelusivulle. Tällöin rikollinen saa sen avulla avattua oman, täysin rajattoman pääsyn uhrin pankkitileille ja ylipäänsä sähköiseen identiteettiin. Pankin ajatuksena on, että tällaisen tekstiviestin saatuaan uhri ymmärtää keskeyttää asioinnin ja soittaa pankin asiakaspalveluun. Jos uhri on huijarin pauloissa, hän ei välttämättä osaa tällaista kyseenalaistamista tehdä. Voi toki kysyä, miksi mobiilipankin aktivointia ei voi ylipäänsä kieltää pysyvästi, jos sellaista ei käytä.

Rikollisen neljäs ja viimeinen askel on rahastus

Kun rikollisella on uhri verkko- tai mobiilipankki hallussa, rikollinen siirtää uhrin tileiltä rahat oman verkostonsa tileille. Tilit voivat olla kotimaisia tai ulkomaisia, mutta on hyvä ymmärtää, etteivät ne useinkaan ole rikollisryhmän päähenkilöiden omia tilejä vaan apureiksi joko tietoisesti tai tiedostamatta rekrytoitujen niin sanottujen tilimuulien tilejä. Tilimuulien tehtävänä on usein pientä palkkiota vastaan tarjota oma tili päätekijöiden käyttöön joko niin, että tilille siirretyt varat nostetaan mahdollisimman pikaisesti käteiseksi tai siirretään edelleen toiselle tilille. Kun varoja siirretään maarajojen yli, poliisin ja pankin on hankala pysyä kuviossa perässä ja rikolliset saavat näin riittävän etumatkan, jotta osa varoista saadaan pysyvästi kateisiin.

Tästä johtuen rikoksen uhrin on äärimmäisen tärkeää ilmoittaa heti pankille vahingosta, jotta varoja voidaan yrittää pysäyttää ja periä takaisin. Valitettavasti maksuliikenteen yleinen reaaliaikaistuminen pelaa tässä rikollisen pussiin. Reaaliaikaisuus koskee niin kuluttajien kuin yritysten maksuliikennettä. Pankkien monitorointijärjestelmät ja maksujen peruutuspyynnöt pysäyttivät Finanssialan tietojen mukaan vuonna 2022 14,1 miljoonan euron edestä huijareiden maksuja. Petollisia maksuja estetään ja pysäytetään pankkien omaehtoisen toiminnan johdosta huomattavia määriä, mikä jää monesti julkisuudessa huomiotta.

Koska rikollisella on hallussaan uhrin sähköinen identiteetti, voi rikollinen laajentaa vahinkoja myös nostamalla luottoja joko uhrin omasta pankista tai muista rahoitusyhtiöistä, joka monimutkaistaa vyyhtiä.

Usein julkisessa keskustelussa nousee esiin kysymyksiä siitä, miksei pankki anna mahdollisuutta estää ulkomaanmaksuja tai muuten rajoittaa hyväksyttäviä maksun vastaanottajia tai miksi tilin pitää näkyä ylipäänsä verkkopankissa. Yksi hankaloittava tekijä on finanssialaan kohdistuva säätely, joka ei aina järin hyvin huomioi petostorjuntaa. Esimerkiksi ulkomaanmaksujen esto olisi mahdollisesti tulkittavissa toimenpiteeksi EU:n tavaroiden vapaan liikkuvuuden periaatetta vastaan. Petosmäärien jatkaessa kasvuaan on selvää, että muutoksia nykytilaan tarvitaan joko pankkien omilla toimenpiteillä tai muuttamalla säätelyä. Euroopan komissio on julkaissut kesällä 2023 ehdotuksen maksupalveludirektiivin kolmannesta versiosta (PSD3), jossa maksupetoksien torjunta on osa toimenpidepakettia (EU komissio 28.6.).

Vahinkojen selvittely

Lähtökohta pankkiasioinnissa on vahva kuluttajansuoja, joka on määritelty maksupalvelulakiin. Lain mukaan kuluttajan vastuu petosvahingoista rajautuu 50 euroon, jos huolimattomuus on ollut lievää (MPL 62 §). Lainlaatijan ajatus on, että kuluttaja voi tehdä virheitä, joista ei tule rankaista kohtuuttomasti. Sen sijaan, jos kuluttajan huolimattomuus on ollut tahallista tai törkeää, pankilla ei ole mitään velvoitetta korvata vahinkoa. Tästä johtuen riitatapauksissa on keskeistä arvioida, oliko rikoksen uhrin menettely huolimatonta vai törkeän huolimatonta. On myös hyvä huomata, että maksupalvelulaki koskee vain kuluttajia. Yritysten ja yhteisöjen tileillä tällaista suojaa ei ole.

Lähtökohtaisesti uhrin tulee olla pankkiin yhteydessä välittömästi tapahtuneen todettuaan, jotta vahinkoja voidaan rajoittaa esimerkiksi sulkemalla rikolliselle päätyneet tunnukset ja yrittämällä maksujen peruutuksia. Korostan, että ensisijaisesti tulee olla yhteydessä omaan pankkiin ja vasta sitten poliisiin, sillä pankki on ainoa taho, joka voi tehdä välittömät toimenpiteet. Akuutin tilanteen ratkettua vahingonkorvausvastuusta tulisi keskustella oman pankin kanssa. Jos pankin kanta on eri kuin uhrin, voi asian viedä maksuttomasti joko FINEn Vakuutus- ja rahoitusneuvonnan tai kuluttajariitalautakunnan ratkaistavaksi. Lisäksi asian voi viedä myös suoraan tai edellä mainittujen elinten käsittelyn jälkeen käräjäoikeuteen, jossa käsittelyyn tulee mukaan asianajopalkkioiden muodostama riski, jos häviää jutun. Tällä hetkellä olemme mielenkiintoisessa tilanteessa korvauslinjan osalta, kun eräs petosrikoksen uhri vei FINEn kielteisen korvaussuosituksen käräjäoikeuteen, joka oli puolestaan uhrin kannalla (YLE 6.9.). Oletan, että asiaa käsitellään hovioikeudessa. Ratkaisevaa on, mikä on törkeän ja normaalin huolimattomuuden raja, mikä ei ole nyt käräjäoikeuden päätöksen myötä täysin selvää. PSD3 laajentanee kuluttajien oikeuksia aiheen tiimoilta.

Poliisin toiminta

Poliisi tutkii verkkopankkihuijauksia maksuvälinepetoksina tai törkeinä maksuvälinepetoksina. Rikolliset osaavat valitettavan taitavasti kätkeä jälkensä. Kalastelusivut perustetaan ulkomaisille palvelimille, joista poliisin on hankala saada tietoa. Tilisiirtoja vastaanottavat muulit rekrytoidaan siten, etteivät he tiedä, keitä päätekijät ovat, ja tilisiirroissakin hyödynnetään rajat ylittäviä siirtoja, joiden perässä poliisin on hankala kulkea. Tästä huolimatta ajoittain saavutetaan läpimurtoja. Esimerkiksi elokuussa Helsingin käräjäoikeus tuomitsi S-Pankin asiakkailta 2,4 miljoonaa euroa huijanneen tekijän viiden vuoden vankeuteen (YLE 7.8.). Varoista jäi kateisiin miljoona euroa. Tätä edellinen nimenomaisesti verkkopankkihuijauksiin keskittynyt tuomio on useiden vuosien takaa. Tulevaisuuden kannalta on äärimmäisen tärkeää, että poliisin mahdollisuuksia tutkia kansainvälisiä petosrikoksia kehitetään etenkin siten, että rajat ylittävän rikollisuuden tutkiminen olisi sujuvampaa.

Miten voi varautua itse etukäteen

Se, että luit tämän artikkelin, on jo iso askel. Kun ymmärtää, miten rikollinen toimii ja mitä rikollinen tavoittelee, on omalle kohdalle osuva huijaustilanne helpompi tunnistaa ja torjua. Jaa tietämystä myös lähipiirisi kanssa. Jos huijaustilanne ei etene pidemmälle sen takia, että tunnistaa kalasteluviestin tai kalastelusivuston, säästyy monelta vaivalta.

Oman pankin turvaominaisuuksiin kannattaa tutustua. Etenkin vanhusten kanssa on suositeltavaa käydä mobiilipankin aktivointi läpi, vaikka vanhukset käyttäisivätkin tunnuslukukorttia pääasiallisena tunnistusvälineenä. Jos pankki tarjoaa mahdollisuuksia rajoittaa tilisiirtoja, näitä kannattaa hyödyntää.

Vanhusten osalta voi myös pyrkiä sopimaan niin, että kaikki tavanomaiset laskut maksetaan suoramaksuna. Jos on tarve asioida verkkopankissa, näistä soitetaan lapselle, ennen kuin tehdään mitään, jos verkkopankin käyttö ei ole tuttua.

Jos käyttelytileillä on paljon varoja, kannattaa harkita ylimääräisten varojen siirtämistä määräaikaisille tileille tai lyhyen koron rahastoihin, joista varoja ei saa välittömästi käyttöönsä. Huijaustilanne kun harvoin kestää useaa tuntia kauempaa, minkä jälkeen huijarin pääsy verkkopankkiin saadaan suljettua uhrin oltua yhteydessä pankkiin. Tässä ajassa varoja ei saa pois määräaikaiselta tililtä tai rahastosta.